Fraud útoky sa snažia maximalizovať dôveru a pocit naliehavosti pri nátlaku alebo presviedčaní používateľov, aby získali cenné informácie o prístupe, takže je kľúčové poznať tipy, aby ste sa nestali obeťou. Na čiastočné zabránenie takýmto útokom môžu organizácie využiť niektoré z nástrojov a stratégií, ktoré zabraňujú aj iným typom útokov sociálneho inžinierstva.

Okrem toho je tu pre spoločnosti hneď niekoľko odporúčaní, ktoré Vám môžu pomôcť zmierniť hrozbu:

1) Nabádajte používateľov, aby používali jedinečné používateľské mená a heslá

Nie je to nový koncept, ale prinútiť zamestnancov meniť heslá a dodržiavať základné pravidlá hesiel je dôležité. Okrem toho, vyžadovanie jedinečných hesiel namiesto opakovaných hesiel znižuje rozsah prístupu v prípade získania ich údajov.

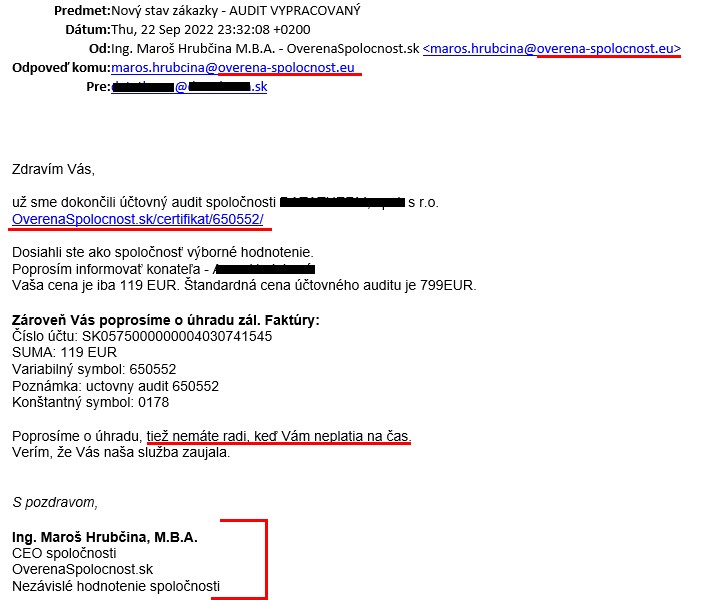

2) Pomôžte zamestnancom naučiť sa rozpoznať pokusy o phishing

Simulované phishingové útoky pomáhajú Vašej organizácii testovať povedomie a ostražitosť používateľov voči hrozbám phishingu. Trénujete tak správne postupy pri situáciach, keď sa používatelia stretnú s reálnymi cielenými phishingovými útokmi. Podľa našich dlhoročných skúseností týmto zvýšite mieru rozpoznania phishingových mailov o desiatky percentuálnych bodov.

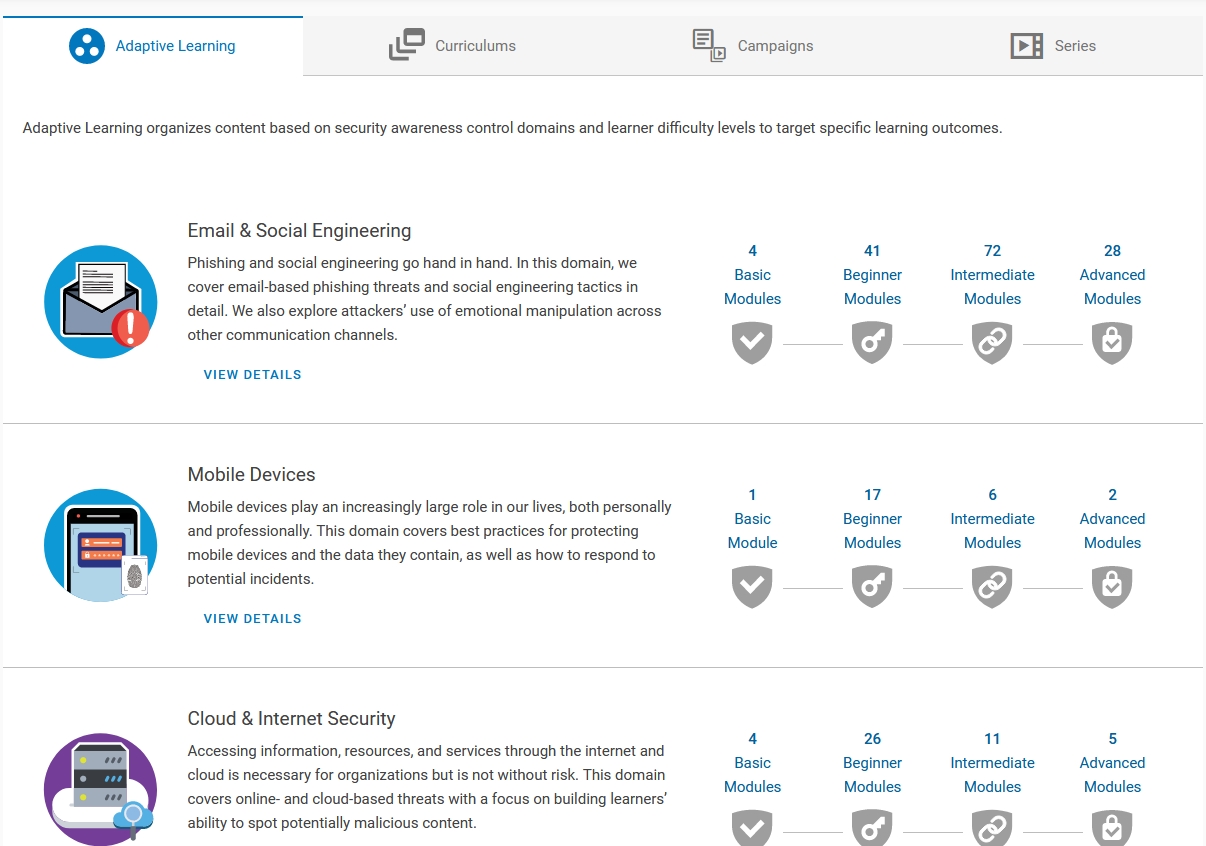

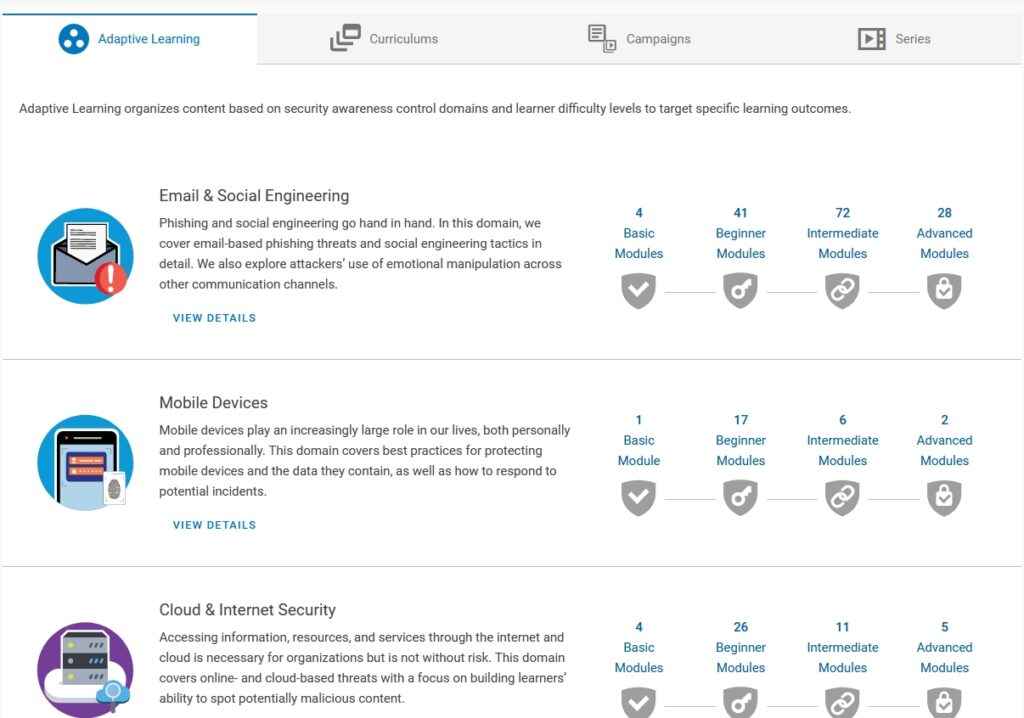

3) Investujte do školení o kybernetickej bezpečnosti

Školenie o kybernetickej bezpečnosti môže pomôcť vzdelávať zamestnancov v tom, ako identifikovať hrozby a chrániť seba a svoje organizácie. Pridanie tohto typu školenia do interných školiacich programov môže priniesť užívateľom hodnotné informácie a školenie môže poskytnúť scenáre a kontext, ktoré pomôžu poučiť každého o rôznych technikách útokov.

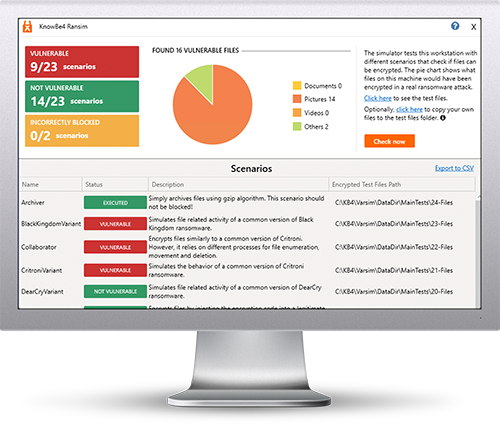

4) Eliminujte kľúčové vektory útoku

Organizácie potrebujú mať e-mailové bezpečnostné brány aby eliminovali škodlivé prílohy a odkazy. Firewall brány webových aplikácií sú dôležité na zabezpečenie prístupu na webové stránky a na identifikáciu a zakázanie škodlivých odkazov alebo vloženého kódu. Nástroje detekcie a odozvy koncových bodov (EDR) sú zase dôležité na ochranu rôznych koncových bodov.

5) Zapojte svojich zamestnancov

Jedným z najdôležitejších krokov k zlepšeniu rizikového profilu organizácie je zapojenie zamestnancov a prevzatie zodpovednosti za plnenie ich bezpečnostných povinností. Vďaka školeniam, správnym nástrojom a efektívnym procesom môžu môže každý začať pristupovať ku kybernetickej bezpečnosti zodpovedným spôsobom.

6) Buďte pripravení s efektívnou odozvou

Systémy XDR môžu poskytnúť rýchlu a efektívnu reakciu, keď sa zistí incident.

7) Trénujte a buďte pripravení

Predplatné služby pripravenosti na incidenty poskytujú nástroje a usmernenia, ktoré organizáciám pomáhajú lepšie sa pripraviť na kybernetický incident prostredníctvom hodnotení pripravenosti, vývoja IR príručky a testovania IR príručky (stolové cvičenia).

8) Používajte ZTNA a MFA

ZTNA rozširuje princípy ZTA na overenie používateľov a zariadení pred každou reláciou aplikácie. ZTNA potvrdzuje, že spĺňajú pravidlá organizácie na prístup k tejto aplikácii. Zásady možno presadzovať ako pre vzdialených pracovníkov, tak aj pre pracovníkov v areáli.

S MFA navyše zvýšite istotu identity používateľa overením iného faktora s adaptívnou autentifikáciou. Ak dôjde k útoku cez MFA, účinná ZTNA obmedzí prístup, najmä ak sú správne zavedené pravidlá prístupu v niektorých časoch dňa.

2. Dajte si pozor na falošné informácie o doručovaní

2. Dajte si pozor na falošné informácie o doručovaní

5. Monitorujte aktivitu na svojich bankových účtoch

5. Monitorujte aktivitu na svojich bankových účtoch