Čo robiť, ak sa nachytáte na phishingový e-mail?

Phishingové útoky sú stále čoraz bežnejšie a sofistikovanejšie. Útočníci neustále vyvíjajú nové techniky a spôsoby, ako efektívne oklamať ľudí, aby získali citlivé informácie. A či už útočníci vo svojich kampaniach používajú falošné e-maily, správy na sociálnych sieťach alebo telefonáty, úspešné phishingové podvody môžu mať za následok značné finančné straty a poškodenie dobrého mena.

V tomto blogovom príspevku sa budeme zaoberať tým, čo robiť, ak si myslíte, že ste sa nachytali na phishingový e-mail – a tiež ako môžete zmierniť riziká týchto útokov.

Typy phishingových útokov

Phishingové útoky majú mnoho podôb. Všetky však majú spoločný cieľ: oklamať používateľov, aby prezradili citlivé informácie, ako sú prihlasovacie údaje, informácie o účte alebo aby získali súbory a údaje.

Pochopenie rôznych typov bežne používaných phishingových útokov Vám môže pomôcť odhaliť ich:

- E-mailový phishing

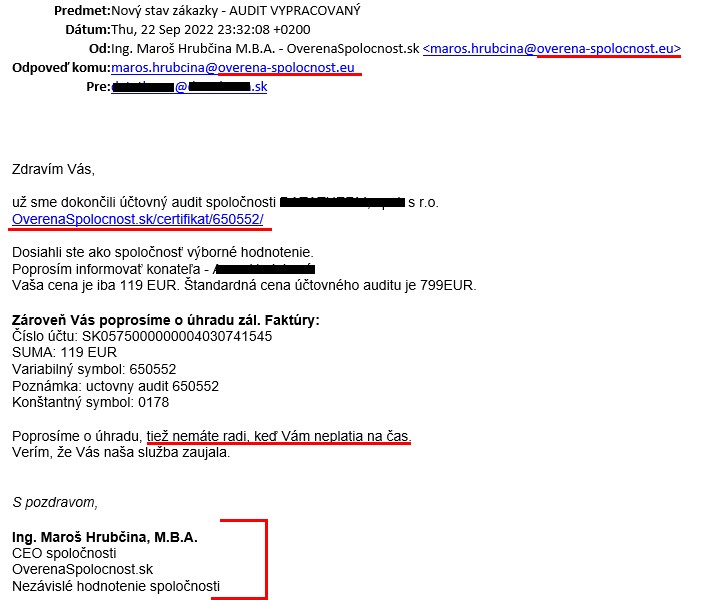

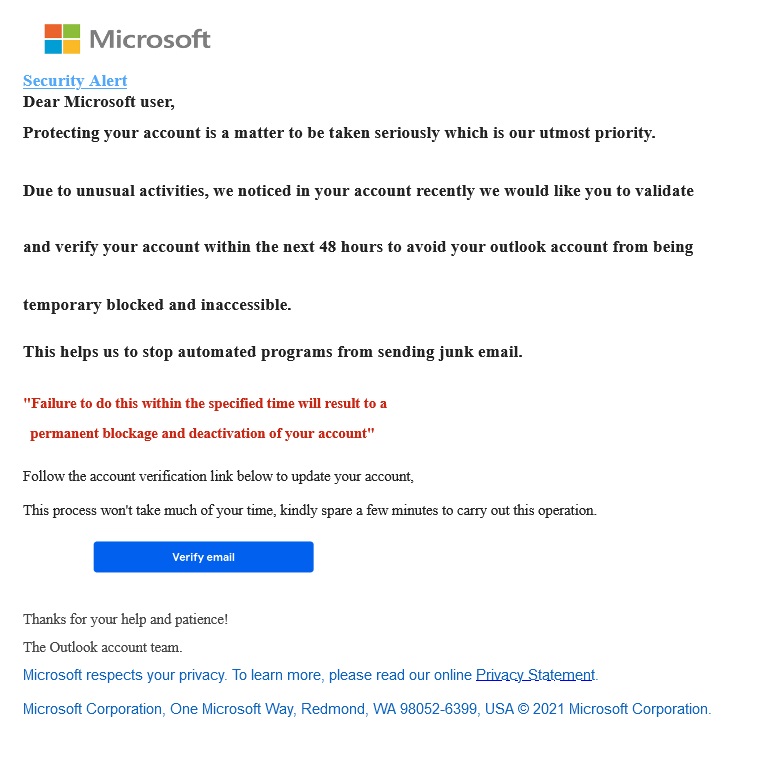

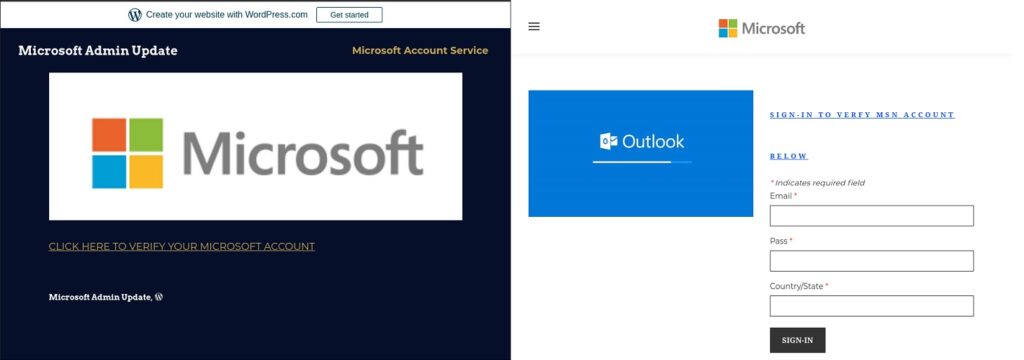

Toto je najpoužívanejší typ phishingového útoku. Zahŕňa to, že útočník odošle e-mail, ktorý vyzerá, že pochádza z dôveryhodného zdroja, ako je banka alebo známa spoločnosť. E-mail zvyčajne obsahuje odkaz, ktorý obeť nasmeruje na falošnú webovú stránku. Po príchode na stránku môže byť používateľ vyzvaný, aby zadal svoje prihlasovacie údaje, informácie o kreditnej karte alebo iné citlivé informácie. Môže ísť aj o stránku, ktorá obsahuje škodlivý kód alebo priamo stiahne do počítača škodlivý súbor.

- Spear phishing

Ide o cielenejšiu formu phishingového útoku. Spear phishing zahŕňa kyberzločinca, ktorý skúma záujmy a osobné informácie obete, aby vytvoril presvedčivejší a prispôsobenejší phishingový e-mail. Tento typ útoku sa často používa na zacielenie na vedúcich pracovníkov alebo vysokopostavených jednotlivcov.

- Whaling

Podobne ako spear phishing, whaling (alebo CEO podvod) sa zameriava na vedúcich pracovníkov na vysokej úrovni alebo jednotlivcov na mocenských pozíciách v rámci organizácie. Tieto útoky často využívajú pocit naliehavosti alebo strachu, aby obeť prinútili okamžite konať – napr. prevod peňazí alebo odoslanie citlivých informácií.

- Vishing

Skratka pre „hlasový phishing“, vishing znamená, že útočník zavolá obeti a vystupuje ako zástupca dôveryhodnej organizácie, ako je banka alebo vládna agentúra. Podvodníci využívajú techniky sociálneho inžinierstva na oklamanie obete, aby odhalili citlivé informácie cez telefón.

- Smishing

Podobne ako vishing, aj smishing prebieh cez telefón – ale pomocou textovej správy. Správa môže obsahovať odkaz, ktorý obeť nasmeruje na falošnú webovú stránku. Alebo môže požiadať obeť, aby odpovedala citlivými informáciami.

- TOAD útoky

Útoky TOAD (Telephone-oriented attack delivery) využívajú telefonické hovory na oklamanie obetí, aby prezradili citlivé informácie alebo vykonali škodlivé akcie. Útočník vystupuje ako dôveryhodná osoba alebo subjekt, ktorý využíva ľudské zraniteľnosti, ako je dôvera a naliehavosť.

Kroky, ktoré by ste mali podniknúť, ak sa nachytáte na phishingový e-mail

Ak máte podozrenie, že ste sa nechali nachytať na phishingový e-mail, budete musieť rýchlo konať, aby ste zmiernili škody. Tu je niekoľko krokov, ktoré by ste mali podniknúť:

- Nahlásenie incidentu.

Ďalej o phishingovom e-maile informujte svoje IT oddelenie alebo poskytovateľa e-mailu. Urobte to čo najskôr. Rýchle nahlásenie incidentu pomáha bezpečnostným tímom identifikovať zdroj e-mailu a podniknúť kroky potrebné na zabránenie ďalším útokom. (Napríklad PhishAlarm od spoločnosti Proofpoint Vám môže pomôcť – ide o nástroj na analýzu a nápravu hlásení phishingových e-mailov, ktorý podporuje včasné hlásenie podozrivých phishingových e-mailov bezpečnostným tímom.)

- Zmeňte si heslá.

Najprv si okamžite zmeňte heslá. Mali by ste si pravidelne meniť heslá a v každom prípade dodržiavať osvedčené postupy pre heslá, a to aj v prípade, že ste neboli terčom phishingového útoku. Heslá by mali byť zložité, jedinečné a ťažko uhádnuteľné. Vyhnite sa používaniu rovnakého hesla pre viacero účtov. A svoje heslá s nikým nezdieľajte.

- Povoľte dvojfaktorové overenie (2FA).

Toto je ďalší zásadný krok k vašej ochrane pred phishingovými útokmi. 2FA pridáva ďalšiu vrstvu zabezpečenia, ktorá okrem používateľského mena a hesla vyžaduje aj druhú formu autentifikácie, ako je odtlačok prsta alebo jednorazové heslo. To sťažuje počítačovým zločincom prístup k Vašim účtom – aj keď majú vaše prihlasovacie údaje.

- Sledujte svoje kontá a zariadenia.

Po reakcii na phishingový e-mail je potrebné skontrolovať prítomnosť škodlivého softvéru. Malvér je škodlivý softvér určený na poškodenie alebo deaktiváciu počítačových systémov, odcudzenie citlivých informácií alebo špehovanie aktivity používateľov. Počítačoví zločinci často používajú phishingové e-maily na distribúciu škodlivého softvéru. Preto je nevyhnutné, aby ste svoje zariadenie prehľadali na vírusy alebo iný škodlivý softvér.

- Kontaktujte spoločnosť alebo organizáciu.

Ak ste odpovedali na phishingový e-mail, ktorý vyzeral ako z dôveryhodného zdroja, kontaktujte spoločnosť alebo organizáciu a upozornite ich. Môžu byť schopní podniknúť kroky, aby zabránili ostatným zákazníkom alebo zamestnancom stať sa obeťami rovnakého podvodu. - Vzdelávajte sa.

Získajte viac informácií o rôznych typoch phishingových útokov a o tom, ako ich rozpoznať. Dávajte pozor na prezrádzajúce znaky, ako sú gramatické chyby, podozrivé odkazy a žiadosti o citlivé informácie. Ak budete vedieť, aké phishingové taktiky útočníci bežne používajú, pomôže vám to vyhnúť sa ich oklamaniu v budúcnosti.

Ideálne je ak Vaša spoločnosť využíva kontinuálne vzdelávanie o kybernetickej bezpečnosti v kombinácií so zabezpečením e-mailovej komunikácie (secure mail gateway).

2. Dajte si pozor na falošné informácie o doručovaní

2. Dajte si pozor na falošné informácie o doručovaní

5. Monitorujte aktivitu na svojich bankových účtoch

5. Monitorujte aktivitu na svojich bankových účtoch