Útoky na OneDrive a SharePoint - ako vyzerajú a ako sa proti nim brániť?

Kybernetickí útočníci pozorne sledujú podnikovú migráciu do cloudového prostredia, či už z dôvodu pokroku alebo pandémie. Snažia sa preto kompromitovať a preberať používateľské účty, aby sa mohli voľne pohybovať v rámci organizácie, odcudziť jej údaje alebo komunikovať v jej mene s obchodnými partnermi či zákazníkmi a žiadať ich o rôzne podvodné bankové prevody.

Na hosťovanie a distribúciu škodlivého obsahu používajú práve cloudovú a e-mailovú infraštruktúru. Útočníci využívajú kontakty používateľov a po úspešnom útoku si môžu prechádzať ich e-maily, aby porozumeli vzťahom dôvery a mapovali si tak organizácie.

Len v prvej polovici roku 2020 Proofpoint identifikoval až 5,9 milióna e-mailových správ so škodlivými odkazmi na SharePoint Online a OneDrive. Aj keď tieto správy tvorili asi iba 1% z celkovej vzorky phishingových správ, predstavovali viac ako 13% kliknutí používateľov. Vyvodiť sa z toho dajú tieto tvrdenia:

- 4-krát vyššia pravdepodobnosť, že užívatelia kliknú na škodlivé odkazy na SharePoint

- 11-krát vyššia pravdepodobnosť, že užívatelia kliknú na škodlivé odkazy na OneDrive

Škodlivé odkazy na SharePoint / OneDrive a životný cyklus prevzatia účtu

Útoky môžu byť teraz častejšie a efektívnejšie ako kedykoľvek predtým, keďže využívajú spôsob, akým moderní zamestnanci pracujú, napríklad zdieľanie súborov. Výskum spoločnosti Proofpoint v skutočnosti ukazuje, že u používateľov je sedemkrát vyššia pravdepodobnosť, že kliknú na škodlivé odkazy na SharePoint Online alebo OneDrive, ktoré sú hostované na legitímnych doménach spoločnosti Microsoft.

Phishing na SharePoint sa zvyčajne začína kompromitáciou cloudového účtu. Keď už má útočník kontrolu nad účtom, nahrá škodlivý súbor a potom zmení povolenia na zdieľanie súboru na „Verejné“, aby bolo možné zdieľať nový anonymný odkaz s kýmkoľvek. Útočník pošle odkaz e-mailom alebo ho zdieľa s kontaktmi používateľa, ktorého účet kompromitoval alebo aj s inými zacielenými účtami, vrátane externých. Keď príjemcovia otvoria súbor a kliknú na vložený škodlivý odkaz, dôjde k phishingu, ktorý znova spustí celý cyklus. Tieto útoky môžu viesť k krádeži údajov alebo aj väčším podvodom.

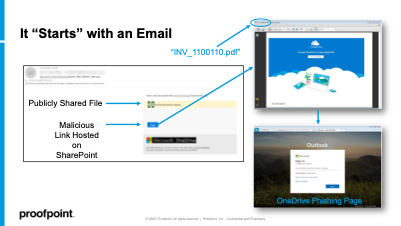

Príklad PDF

V príklade nižšie dostal používateľ e-mail so zdieľaným odkazom na súbor PDF (INV_1100110.pdf), ktorý vyzerá ako faktúra. Keď používateľ klikne na odkaz v súbore pdf, bude presmerovaný na phishingový web, ktorý je falošnou prihlasovacou stránkou služby OneDrive.

Niekedy môže byť odkazom v zdieľanom dokumente jedinečná URL, a preto môže byť ťažké zistiť jej podvodnosť, pretože by sa nenašla v žiadnom archíve reputácie URL adries.

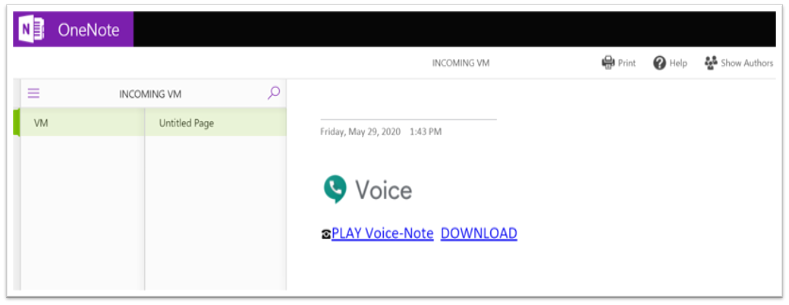

Príklad OneNote

Tu je príklad útoku, ktorý používa SharePoint na hosťovanie škodlivého súboru OneNote vydávajúceho sa za hlasovú poštu:

Škodlivé súbory OneNote môžu byť tiež náročné na detekciu, pretože sa nedajú stiahnuť a izolovať na karanténe. Detekcia si vyžaduje ďalší krok – web-scraping pred tým ako môžu byť vložené odkazy analyzované.

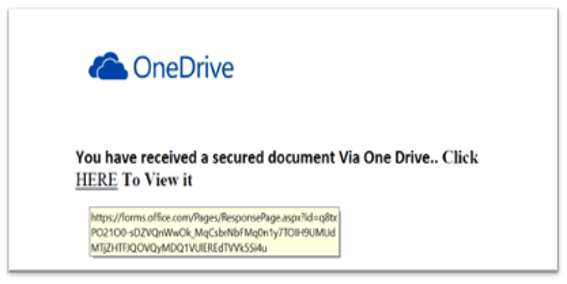

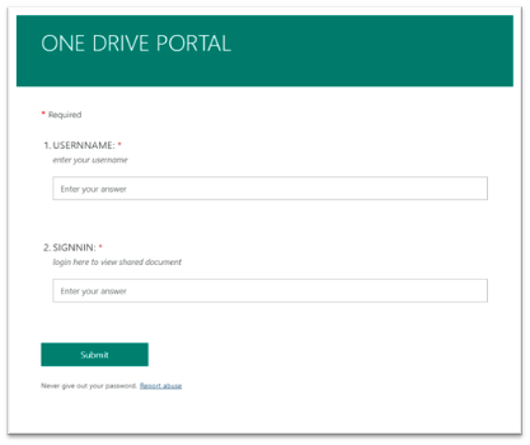

Príklad formulára Microsoft 365 sady

V tomto príklade je zdieľaný dokument Word s odkazom na verejne zdieľaný súbor Microsoft Forms (falošná prihlasovacia stránka), ktorý sa používa na získavanie poverení služieb Office 365. Vzhľadom na to, že tento útok využíva legitímne služby spoločnosti Microsoft, predstavuje väčšiu výzvu pre detekciu a ešte ťažšie ho blokovať/zmierniť, ak vám chýba celkový prehľad Vášho e-mailového aj cloudového prostredia.

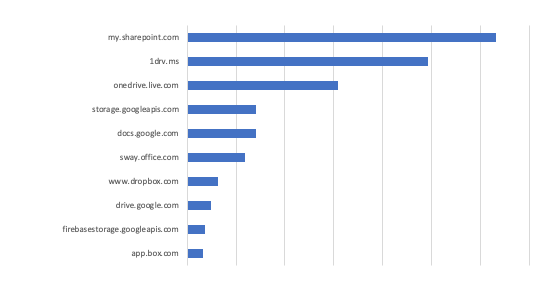

Napádané platformy

SharePoint Online a OneDrive samozrejme nie sú jedinými doménami služieb spolupráce, ktoré sú zneužívané útočníkmi. Nasledujúci graf zobrazuje zoznam 10. najnapádanejších domén, kliknutím na škodlivé odkazy hostovaných na týchto doménach, v prvej polovici roka. Zaujímavou je služba Sway, keďže je to nová aplikácia spoločnosti Microsoft na vytváranie a zdieľanie interaktívneho obsahu, ako sú správy a newsletters. Druhým je úložisko Googleapis, čo je služba hostovania súborov (napríklad softvérových opráv), ktorú útočníci používajú na podvody technickej podpory.

Ochrana pred hybridnými e-mailovými a cloudovými hrozbami

Na obranu proti hybridným útokom, ako je phishing na SharePoint a OneDrive, musia organizácie získať prehľad naprieč e-mailovými a cloudovými hrozbami a holisticky riešiť takéto reťazce útokov. Musia pochopiť riziko napadnutia svojich zamestnancov a hrozby ktoré pre vašu organizáciu predstavujú. Základné otázky, ktoré by si mala každá spoločnosť klásť sú asi tieto:

- Na koho sa hrozby zameriavajú najviac?

- Aké techniky sa používajú na útok na používateľov?

- Kto klikol na škodlivé odkazy?

- Ktorí používatelia sú náchylní na klikanie?

- Ktoré účty sú napadnuté?

- Ktoré napadnuté účty vykazujú podozrivú aktivitu so súbormi?

Proofpoint Targeted Attack Protection a CASB prinášajú vhodný prístup zameraný na ohrozených ľudí k zabezpečeniu e-mailov a cloudov a bránia cloudové účty proti takýmto útokom pomocou pokročilých analýz, ako sú:

- Prediktívne sandboxovanie e-mailových správ s odkazmi od služieb pre spoluprácu, ako sú SharePoint, OneDrive, Disk Google, Dropbox atď.

- Adresy URL sú prepísané tak, aby chránili používateľov v akomkoľvek zariadení alebo sieti a tiež poskytovali karanténu v reálnom čase pri každom kliknutí

- Odhalenie a náprava napadnutého účtu

- Adaptívne kontroly prístupu, ktoré zabraňujú neoprávnenému prihláseniu alebo vynútia viacfaktorové overenie

- Zistenie a zmiernenie aktivity po prevzatí súboru a aktivita poštovej schránky

Pomôcť Vám môže taktiež výcvik zvyšovania povedomia o kybernetickej bezpečnosti od Proofpointu, ktorý Vám navyše poskytuje cielené vzdelávanie, ktoré zaisťuje správne budúce reakcie používateľov v prípade sofistikovaných útokov, ako sú phishing typu SharePoint a OneDrive.